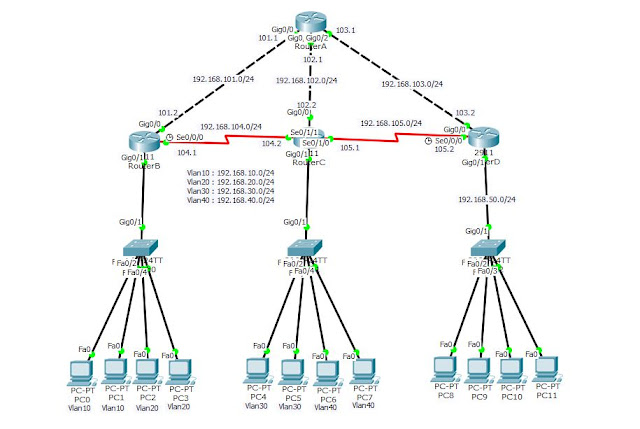

DHCP(Dinamic Host Configuration Protocol) bir ağdaki istemcilere IP, Subnet Mask, Dns, Domain gibi bilgilerin otomatik olarak verilmesi sağlayan protokoldür. Bu protokolün yapılandırmasında temel olarak IP dağıtılacak olan network, default geteway, Dns bilgisi, gibi ayarlar yapılır. Ağ yapısına göre veya isteğe bağlı olarak Netbios, Domain bilgileri girilebilir ve bunların dışında IP rezervasyonu, IP rezervasyon süreleri, dağıtılmasını istemediğimiz IP adresleri belirtilerek ayarlamalar yapabiliriz. Bu yazımda 2911 Router' a bağlı istemcilerin DHCP servisi ile IP bilgilenin otomatik olarak dağıtılmasından bahsedeceğim. Yukarıdaki şekilde gördüğünüz gibi bir ağ yapısında en tepedeki router olan RouterA üzerine DHCP servisi yapılandıracağız ve alttaki bilgisayarlara otomatik olarak IP bilgilerinin dağıtılmasını sağlayacağız. İlk olarak RouterA yapılandırmasına başlayıp DHCP servisini aktif hale getirip gerekli yapılandırmayı uygulayalım. RouterA(config)#service dhc